Január 10-én 282 millió dollárt loptak el egy kriptotárca feltörése során. A csalók 63 millió dollárt már át is utalhattak a Tornado Cashre.

A blokkláncbiztonsággal foglalkozó CertiK egy hétfői X-bejegyzésében közölte, hogy megfigyelőrendszerei azonosították a Tornado Cashhez köthető, a támadáshoz kapcsolódó tranzakciókat.

Ezzel további részletek derültek ki a január 10-i esetet követő pénzmosási folyamatokról. Az ügyet – a veszteség nagysága és a pénzmozgások gyorsasága mitt – több kriptonyomozó is figyelemell kíséri.

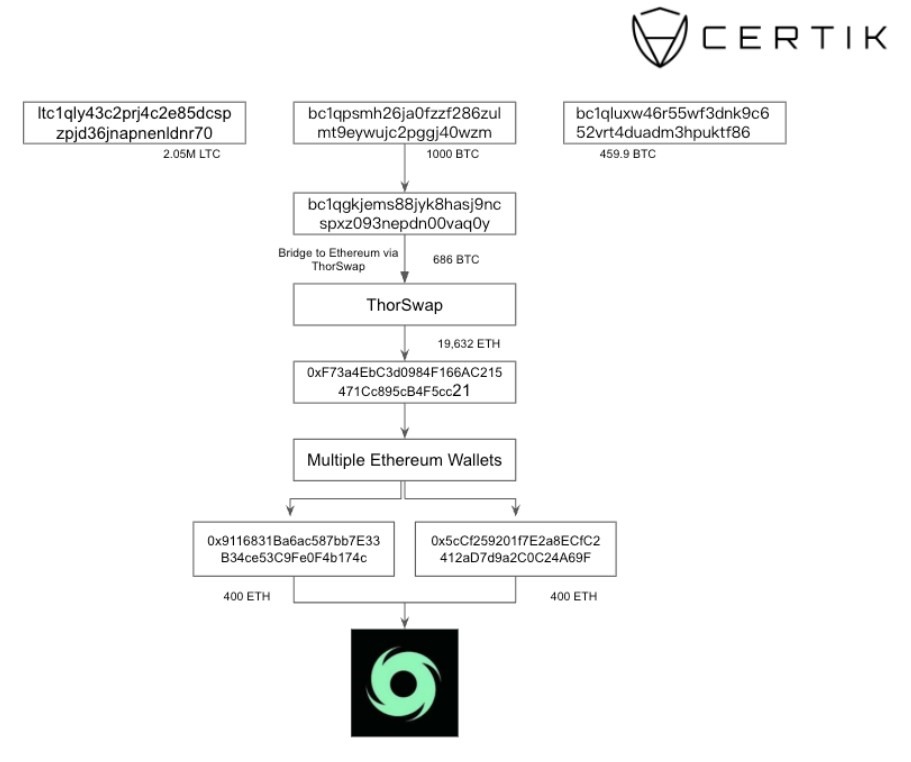

A CertiK bemutatta a pénzmosás útját

A CertiK elemzése szerint az ellopott bitcoin egy része az Ethereum hálózatra került át. Ezt etherre váltották, majd több címen osztották szét.

A CertiK megállapította, hogy egy cross-chain swap során legalább 686 BTC-t hidaltak át az Ethereum hálózatára. Ennek eredményeként egyetlen Ethereum-cím 19.600 ether összeget kapott.

A pénzt ezután több tárca között osztották szét. Minden címről több száz ETH-t küldtek tovább, mielőtt a Tornado Cashbe, egy adatvédelmi célú keverőprotokollba került volna.

A 63 millió dolláros összeg csak a veszteség egy részét jelenti. A pénzmozgás azonban jól szemlélteti, hogy a támadó miként próbálja eltüntetni a nyomokat az első, láncok közötti átutalások után.

A visszaszerzés esélye „szinte nullára” csökken, ha a pénz keverőbe kerül

A január 10-i megállapodásban megfigyelt pénzmozgások egy bevett pénzmosási módszert tükröznek – mondta Marwan Hachem, a FearsOff blokkláncbiztonsági cég vezérigazgatója.

„Ez a folyamat szorosan kapcsolódik egy klasszikus, nagyszabású pénzmosási módszerhez. Különösen igaz ez a BTC- és LTC-lopásokra” – mondta el Hachem.

Hozzátette, hogy a THORswap használata a bitcoin–ether átváltásokhoz, majd az összegek kb. 400 ETH-s részekre bontása a mixelés előtt „tankönyvi példa”.

Ez eltereli a figyelmet, és a keverés utáni visszakövetést is sokkal nehezebbé teszi.

„A Tornado Cash gyakorlatilag megszünteti a nyomon követhetőséget” – mondta. Hozzátette, hogy a visszaszerzés esélye „szinte nullára csökken”, miután a pénz egy mixerbe kerül.

Hachem szerint a keverőn keresztüli befizetések után kevés a védekezési lehetőség, és azok is egyre kevésbé megbízhatók.

Social engineering támadás miatt szivárgott ki a seed

A január 10-i lopás egy social engineering támadásra vezethető vissza, amely során arra vették rá az áldozatot, hogy felfedje a seed phrase-t.

Ezek azok a memóriaszavak, amelyek tudatában a teljes tárca fölött át lehet venni az irányítást.

ZachXBT blokkláncnyomozó szerint a támadó a pénztárcaszolgáltató ügyfélszolgálati munkatársának adta ki magát, és teljes hozzáférést szerzett az áldozat vagyonához.

A feltört pénztárcában körülbelül 1459 BTC és több mint 2 millió litecoin volt.

A lopott vagyon egy részét olyan digitális eszközökre váltották, amelyek erős anonimitást biztosítanak a felhasználók számára.

A ZeroShadow biztonsági cég korábban közölte, hogy a lopott pénzből körülbelül 700.000 dollárt még időben azonosítottak és zároltak. A vagyon nagy része azonban elérhetetlenné vált.

Olvastad már? Fed kamatcsökkentés és kriptó: kibírja a piac az 5%-os esélyt?

Tájékoztatás: A kriptoworld.hu oldalon található információk és elemzések a szerzők magánvéleményét tükrözik. A jelen oldalon megjelenő írások, cikkek nem valósítanak meg a 2007. évi CXXXVIII. törvény (Bszt.) 4. § (2). bek 8. pontja szerinti befektetési elemzést és a 9. pont szerinti befektetési tanácsadást.

Bármely befektetési döntés meghozatala során az adott befektetés megfelelőségét csak az adott befektető személyére szabott vizsgálattal lehet megállapítani, melyre a jelen oldal nem vállalkozik és nem is alkalmas. Az egyes befektetési döntések előtt éppen ezért tájékozódjon részletesen és több forrásból, szükség esetén konzultáljon befektetési tanácsadóval!

A cikkekben megjelenő esetleges hibákért téves információkból eredendő anyagi károkért a kriptoworld.hu felelősséget nem vállal.