A 2025 decemberi Trust Wallet-feltörés körülbelül 7 millió dolláros veszteséget okozott. Az eset biztonsági tanulságokat kínál a kriptovalutát használó kis- és középvállalkozásoknak (kkv-k).

Bár a Trust Wallet elsősorban egyéni felhasználókat szolgál ki, a támadás mechanizmusa rávilágít azokra a közös sebezhetőségekre, amelyek a kriptobarát kkv-kat is érintik, beleértve a fintechcégeket és a decentralizált autonóm szervezeteket (DAO-kat).

A közvetlen pénzügyi veszteségen túl az eset megmutatta, hogy a felhasználó‑azonosítás hiányosságai bonyolították a kártérítési folyamatot.

A kriptovalutákkal foglalkozó kis‑ és középvállalkozások számára ez az eset rávilágít a gyakori sebezhetőségekre, és hangsúlyozza, mennyire fontos ezeket még a problémák előtt kezelni.

Ez a cikk bemutatja, hogyan történt a Trust Wallet feltörése, és milyen hatással volt a kriptoközösségre. Ismerteti a kompenzációs folyamat nehézségeit is.

Elemzi a kis- és középvállalkozásoknál gyakori sebezhetőségeket kriptós támadások során. Bemutatja a lehetséges megoldásokat és a jelenlegi szabályozási környezetet is.

Mi történt a Trust Wallet feltörésekor?

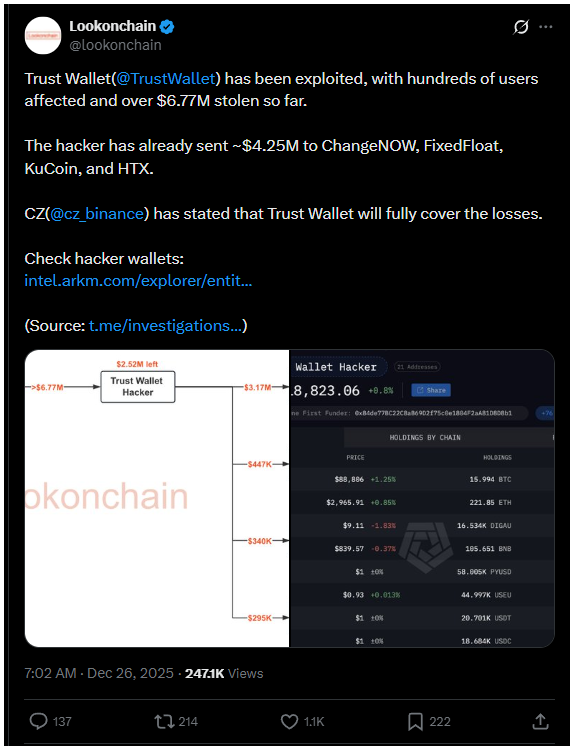

2025. december 24. és 26. között támadók célba vették a Trust Wallet Chrome-bővítményét.

Rosszindulatú frissítést terjesztettek, ami a 2.68-as verziót futtató felhasználókat érintette.

A támadás során körülbelül 7 millió dollár értékű kriptovalutát loptak el. Ez 2596 hitelesített pénztárca-címet érintett. Később közel 5000 kártérítési igényt nyújtottak be a felhasználók.

A Trust Wallet felszólította a felhasználókat, hogy azonnal frissítsenek a 2.69-es verzióra. Ez eltávolította a rosszindulatú kódot és megakadályozta a további támadásokat.

A kártérítési folyamat során Eowyn Chen, a Trust Wallet vezérigazgatója hangsúlyozta a pontos felhasználói ellenőrzés fontosságát a hamis igények elkerülése érdekében.

A biztonsági szakértők később megállapították, hogy a támadók rosszindulatú JavaScriptet illesztettek a bővítménybe. Ez lehetővé tette számukra, hogy a helyreállítási kifejezéseket és a privát kulcsokat ellopják a pénztárca normál használata közben.

A támadás valószínűleg egy ellopott Chrome Web Store API-kulcsot is érintett. Ez tette lehetővé, hogy a rosszindulatú frissítés hivatalos csatornákon keresztül terjedjen, nem csak adathalászattal.

Amint a privát kulcsok veszélybe kerültek, a pénzeket gyorsan kivonták és központosított tőzsdéken, valamint cross-chain hidakon keresztül irányították tovább.

Ez megnehezítette a visszaszerzést. Az eset megmutatta, hogy a megbízhatónak hitt szoftverfrissítési mechanizmusok is súlyos kockázatoknak vannak kitéve.

A lopás után a Trust Wallet letiltotta a feltört bővítményt. Megnyitott egy visszatérítési oldalt, és ellenőrzési folyamatot indított az igényekhez.

Az eset iskolapéldája volt annak, hogy a legnagyobb kriptós hackek nem magukat a blokkláncokat törik fel, hanem a tárcákat, hidakat vagy a felhasználói felületeket.

Ez megmutatja, hogy az emberhez közel álló rétegek gyakran gyengébbek, mint az alapul szolgáló kriptográfia.

Azonnali hatások a kriptovaluta-közösségre

Bár a Trust Wallet visszatérítést ígért, az eset átmenetileg megingatta a bizalmat a böngészős pénztárcákban.

A szakértők szerint sok áldozat nem tudta, hogy a böngészőbővítmények valójában forrópénztárcák. Így a kényelem ellenére ki voltak téve a rosszindulatú programoknak és az ellátási lánc fenyegetéseinek.

A támadás újraindította a vitát az önálló letétkezelésről. Sokan a hardveres pénztárcákat és az offline tárolást tartják biztonságosabbnak, főleg nagyobb összegek esetén.

A Trust Walleten túl a támadás szélesebb aggodalmakat keltett a kriptoeszközök terjesztési és frissítési folyamataival kapcsolatban.

A böngészőbővítmények, API-k és külső könyvtárak elterjedten használatosak a kriptovaluta-alapú bérfizetési rendszerekben, a pénzügyi irányításban és a kkv-kra épülő fintechszolgáltatásokban.

Az eset megmutatta, hogy a vállalat alaprendszerein kívüli kockázatok is komoly károkat okozhatnak.

Az ellenőrzés és az igények kezelésének folyamata

A Trust Wallet feltöréséből egy fontos tanulság a támadás utáni időszakban vált világossá. Közel 5000 igény érkezett, több mint 2500 érintett címre. Ez rámutatott a duplikált, hibás vagy csaló bejelentések kockázatára.

Ha nincsenek megbízható ellenőrzési folyamatok, a visszatérítések kezelése túlterheltté válhat. Ez késlelteti a jogos kifizetéseket és növeli a működési kockázatot.

Azoknál a kriptót használó kis- és középvállalkozásoknál, amelyek bért, visszatérítéseket vagy ügyfélpénzeket kezelnek, ez további sebezhetőséget okoz vészhelyzetekben.

A Trust Wallet kérte az igénylőket, hogy adják meg a tárcacímeket, a tranzakciós adatokat, a támadók címeit és más bizonyítékokat. Ezekkel igazolhatták a veszteségeiket.

A kisvállalkozások számára a Trust Wallet feltörésének tanulsága egyértelmű: az ellenőrzési folyamatokat előre ki kell dolgozni. Nem akkor, amikor már baj van.

A kriptovaluta‑fizetéseket kezelő cégeknek már támadás előtt ki kell alakítaniuk azonosítási, hozzáférési és tranzakció-ellenőrzési kereteiket. Ez a felkészülés nyomás alatt is segít megőrizni a partnerek bizalmát.

A támadásokat követő helyreállítást tovább nehezíti, hogy a hackerek gyakran perceken belül már tovább is küldik az ellopott kriptót automatizált scriptekkel.

A pénzt központosított tőzsdéken, mixereken és cross-chain hidakon keresztül irányítják, hogy csökkentsék a nyomon követhetőséget, mielőtt a nyomozók reagálhatnának.

A kis- és középvállalkozások sebezhetőségei kriptotámadások idején

A kis- és középvállalkozások gyakran olyan környezetben működnek, ahol egy apró hiba is komoly veszteséget okozhat.

A kiberbűnözők ezeket a vállalkozásokat a következő sebezhetőségek kihasználásával támadják meg:

- Ellátási lánc és frissítési kockázatok: a Trust Wallet feltörésének fő tanulsága a beszállítói lánc támadásainak veszélye. A kis- és középvállalkozások gyakran használnak böngészőbővítményeket, fejlesztői készleteket, API-kat és felhőszolgáltatásokat a hatékonyság érdekében. Minden új elem növeli a támadási felületet, ezért a folyamatos ellenőrzés és hitelesítés elengedhetetlen.

- Túlzott függés a forrótárcáktól: a Trust Wallet feltörése megmutatta, milyen kockázatos nagy összegeket ilyen tárcákban tartani. A böngészős tárcák kényelmesek, de sebezhetők a rosszindulatú programokkal, hibás frissítésekkel és kulcslopással szemben.

- Társadalmi manipuláció és adathalász támadások: egy hackertámadás után gyakran nő az adathalász oldalak és az álprofilok száma. Ezek azokat a felhasználókat célozzák, akik kártérítést vagy helyreállítási információt keresnek. A támadók kihasználják a zavaros helyzetet. A kis- és középvállalkozásoknál a dolgozók és felhasználók képzése kulcsfontosságú a védelem szempontjából.

Biztonsági intézkedések kriptovalutát használó kis- és középvállalkozásoknak

A Trust Wallet esetének tanulsága alapján a kis- és középvállalkozások több biztonsági lépést is tehetnek.

- Főbb eszközök biztonságos tárolása: a privát kulcsok offline tárolása jelentősen csökkenti a rosszindulatú programok és online támadások kockázatát. A forrótárcákban csak a napi működéshez szükséges kis összegek legyenek.

- Kötelező többfaktoros hitelesítés (MFA): az MFA használatát kötelezővé kell tenni minden olyan rendszeren, amely pénztárcákhoz, vezérlőkhöz vagy jóváhagyási folyamatokhoz fér hozzá.

- Incidenskezelési felkészülés: a kis- és középvállalkozásoknak világos, rendszeresen frissített tervre van szükségük a támadások felismerésére, megfékezésére és a helyreállításra. A jó felkészültség lerövidíti a reagálási időt és csökkenti a lehetséges károkat.

- Külső biztonsági felülvizsgálatok: a független auditok feltárhatják azokat a gyengeségeket, amelyeket a belső csapatok nem vesznek észre. Segítenek abban is, hogy a biztonsági szabványoknak megfelelően működjön a vállalkozás.

- Erős hozzáférés-ellenőrzés és beszállítói felügyelet: A hozzáférés korlátozása, a kifizetési címek engedélyezése és a beszállítók biztonsági gyakorlatainak értékelése csökkentheti a kockázatot.

- Felhasználók és dolgozók képzése: A munkatársak és felhasználók oktatása segít felismerni az adathalász és megtévesztő üzeneteket. Ez csökkenti a veszteségeket a stresszes helyzetekben.

Sok kriptós támadást nem a cégek, hanem on-chain elemzők vesznek észre. Ők már a hivatalos bejelentés előtt felfigyelnek a szokatlan tranzakciókra és pénztárca‑mozgásokra.

A hackelés utáni szabályozási környezet

Bár a Trust Wallet-incidens után nem történt azonnali szabályozói lépés, az eset a kriptoszektor szigorodó globális felügyelete közben zajlott.

A hatóságok egyre inkább elvárják, hogy a vállalatok erős ellenőrzést vezessenek be a letétkezelés, az incidensjelentés és a fogyasztóvédelem terén.

A kriptovalutákat támogató kis- és középvállalkozásoknál a biztonsági hibák nemcsak hírnévkárosodást, hanem jogi következményeket is okozhatnak.

A szabályozói elvárásoknak való megfelelés ma már ugyanolyan fontos, mint a technikai ellenálló képesség.

Olvastad már? 2026-ban sem áll le a kriptotőzsdék globális terjeszkedése

Kriptoworld.hu szerkesztője, a Kriptoworld.hu alapítója

LinkedIn | X (Twitter) | Facebook

A Kriptoworld.hu alapítójaként és szerkesztőjeként írásaiban azt vizsgálom, hogyan alakítják át a gazdasági és technológiai változások az emberek döntéseit, biztonságérzetét és jövőképét. Olyan nézőpontból írok, amely a gyors hírek mögötti következményeket és kérdéseket keresi. Hiszek abban, hogy a kriptovilágról nem csak technikailag, hanem emberi nyelven is lehet hitelesen beszélni. Írásaim célja nem tanácsadás, hanem megértés: segíteni eligazodni egy olyan világban, ahol a pénz, a technológia és a bizalom egyszerre változik.

📅 Megjelenés: 2026. január 8. • 🕓 Utolsó frissítés: 2026. január 8.

✉️ Kapcsolat: [email protected]

Tájékoztatás: A kriptoworld.hu oldalon található információk és elemzések a szerzők magánvéleményét tükrözik. A jelen oldalon megjelenő írások, cikkek nem valósítanak meg a 2007. évi CXXXVIII. törvény (Bszt.) 4. § (2). bek 8. pontja szerinti befektetési elemzést és a 9. pont szerinti befektetési tanácsadást.

Bármely befektetési döntés meghozatala során az adott befektetés megfelelőségét csak az adott befektető személyére szabott vizsgálattal lehet megállapítani, melyre a jelen oldal nem vállalkozik és nem is alkalmas. Az egyes befektetési döntések előtt éppen ezért tájékozódjon részletesen és több forrásból, szükség esetén konzultáljon befektetési tanácsadóval!

A cikkekben megjelenő esetleges hibákért téves információkból eredendő anyagi károkért a kriptoworld.hu felelősséget nem vállal.